出门在外,手机电量低于50%感觉比失恋还心慌!共享充电宝,当代都市人的“赛博续命丹”,插上数据线安全感瞬间拉满。但万万没想到,罪恶的黑手居然伸向了这小小的“救命稻草”。工作发现,有境外间谍情报机关和别有用心之人借此窃取公民个人隐私甚至国家秘密。

别让充电变泄密

广东省国家安全教育馆技术人员莫选民介绍,被篡改过的充电宝中包含获取手机数据的“木马”。当充电宝上的数据线跟手机连接起来后,手机就被植入了“木马”,手机里的数据将被回传到窃密者端。

当用户使用这些被改造过的充电宝时,“木马”程序便会悄无声息地植入手机,窃取手机中的联系人、短信、照片、视频等个人信息,甚至还可以通过摄像头和录音机进行密拍、密录等操作,严重威胁用户的隐私安全。

摄像头拍下来的照片,可以实时显示到窃密者的屏幕上。

网络安全无小事,一个小小的充电宝也可能成为信息泄露的突破口,因此在使用陌生充电宝时,还需提高警惕。

充会儿电是怎么泄密的?

充电宝窃密主要通过三种方式实现:

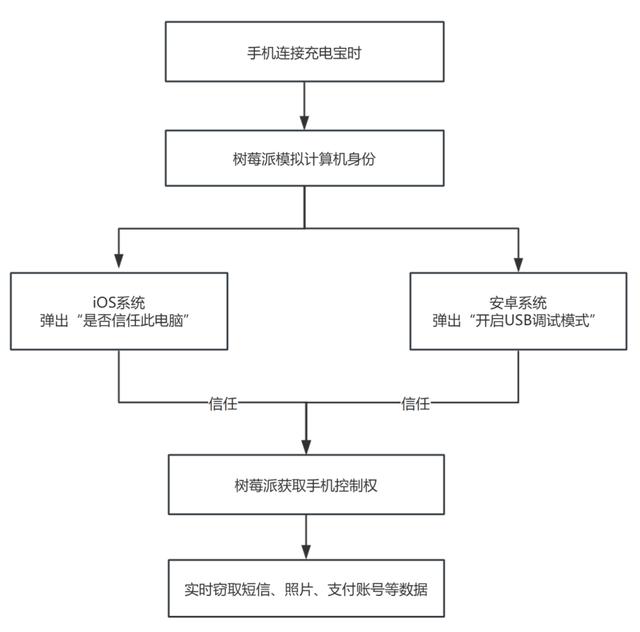

硬件植入攻击:树莓派伪装

作案工具:将树莓派(微型电脑)内置到充电宝电路板中,成本不足300元。

隐蔽性:即使拔掉充电宝,木马仍驻留手机后台持续传输数据。

攻击流程:

软件漏洞利用:滥用系统权限

安卓系统:诱导用户开启“开发者模式”,通过ADB(Android调试桥)获得root级权限,可静默安装木马、监控屏幕操作,直接调取支付宝付款码。

IOS系统:利用“信任此电脑”授权访问沙盒数据,结合漏洞爬取钥匙串(Keychain)中保存的账号密码。

中间人攻击(数据传输层)

部分共享充电宝App或小程序在加密通道中传输未加密的结构化数据(如姓名、性别),黑客可截获并用于撞库攻击。上海消保委测试显示,10家主流品牌中7家存在此类漏洞。

窃密充电宝该如何防?

在日常生活中采取以下措施可以在一定程度上远离威胁:

拒绝可疑授权提示,绝不点击“信任此设备”“开启USB调试”等弹窗。正常充电宝无须任何权限。

物理隔离风险,使用纯充电线(仅含电源针脚,无数据传输功能),或携带“充电数据隔离器”。

设备与系统加固,安卓用户关闭开发者模式(设置→系统→开发者选项);iOS用户连接后及时到“设置→通用→设备管理”撤销信任。

选择可信充电渠道,优先使用正规品牌柜机,避免火车站叫卖、扫码免费送的充电宝,其改造风险极高。

生活中这些场景也要注意

将窃密设备植入普通生活用品,并利用其正常工作状态作掩护,使窃密行为更隐蔽。对于这样的伪装摄像头,该如何防范?

提高警惕,细心观察,入住酒店或进入陌生环境时,务必对房间进行全面检查。注意查看插座、烟雾报警器、空调出风口、纸巾盒、挂钟、路由器等常见物品是否有异常结构或不明小孔。

可配备红外摄像头探测仪、信号扫描器等工具,快速识别是否存在隐藏摄像头或监听设备。对于经常出差的商务人士,建议随身携带便携式反窃听仪器,提升自我防护能力。

切断潜在威胁源:在不使用电视、音响、智能音箱等电子设备时,尽量拔掉电源,防止被远程激活。使用WiFi屏蔽袋保护手机等设备,避免被非法接入。

增强安全意识不设置“弱密码”

弱密码,是指容易破译的密码,比如由连续数字、电话号码、姓名生日等组合形成的密码都属于弱密码范畴。在生活中,如何设置密码呢?

密码长度至少8位,密码越长,破解难度越大,其中还要包含大小写字母、数字和符号。

不要使用姓名、生日、电话号码等个人信息作为密码。

建议每3个月更换一次密码,降低被破解的风险。

反间谍、防窃密,不仅需要国家安全机关发挥反间谍专门机关作用,也需要人民群众的广泛参与和共同防范。